Akıllı kontrat güvenliği, DeFi yatırımlarının temelidir. 2025'te smart contract exploit'leri 861 milyon dolar kayba neden oldu. Audit'ler, bug bounty programları ve güvenlik araçları risk azaltmanın yolları. Bu rehberde akıllı kontrat güvenliğini, yaygın exploit türlerini ve korunma yöntemlerini öğreneceksiniz.

Akıllı Kontrat Riskleri

Neden Riskli?

Akıllı kontratlar kod, kod hata yapabilir:

- Değiştirilemez (çoğu zaman)

- Büyük değerler tutar

- Karmaşık etkileşimler

- Yeni teknoloji

- Açık kaynak (saldırgan da görebilir)

2025-2026 İstatistikleri

- Smart contract exploit: yüzde 64 (tüm hack'lerin)

- 2025 kaybı: 861 milyon dolar

- Malicious approvals: 1.51 milyar dolar

Exploit'ler kripto suçlarının büyük bölümünü oluşturuyor.

Yaygın Exploit Türleri

- Reentrancy Saldırısı

Klasik saldırı türü:

Nasıl çalışır:

- Fonksiyon çağrısı sırasında tekrar çağrı

- Bakiye güncellenmeden para çekilir

- Döngü ile çoklu çekim

Tarihi örnek: DAO hack (2016), 60 milyon dolar.

Korunma:

- Checks-effects-interactions pattern

- Reentrancy guard

- Pull payment modeli

- Flash Loan Saldırısı

Anlık borç ile manipülasyon:

Nasıl çalışır:

- Tek işlemde büyük borç al

- Fiyat veya oracle manipüle et

- Exploit gerçekleştir

- Borcu geri öde

Hedefler:

- Oracle manipülasyonu

- Governance saldırısı

- Arbitraj istismarı

Korunma:

- TWAP oracle kullanımı

- Zaman kilitleri

- Flash loan korumaları

- Oracle Manipülasyonu

Fiyat feed'i istismarı:

Nasıl çalışır:

- Tek kaynak oracle kullanılır

- Fiyat manipüle edilir

- Yanlış fiyatla işlem yapılır

Korunma:

- Çoklu oracle (Chainlink)

- TWAP (zaman ağırlıklı ortalama)

- Devre kesiciler

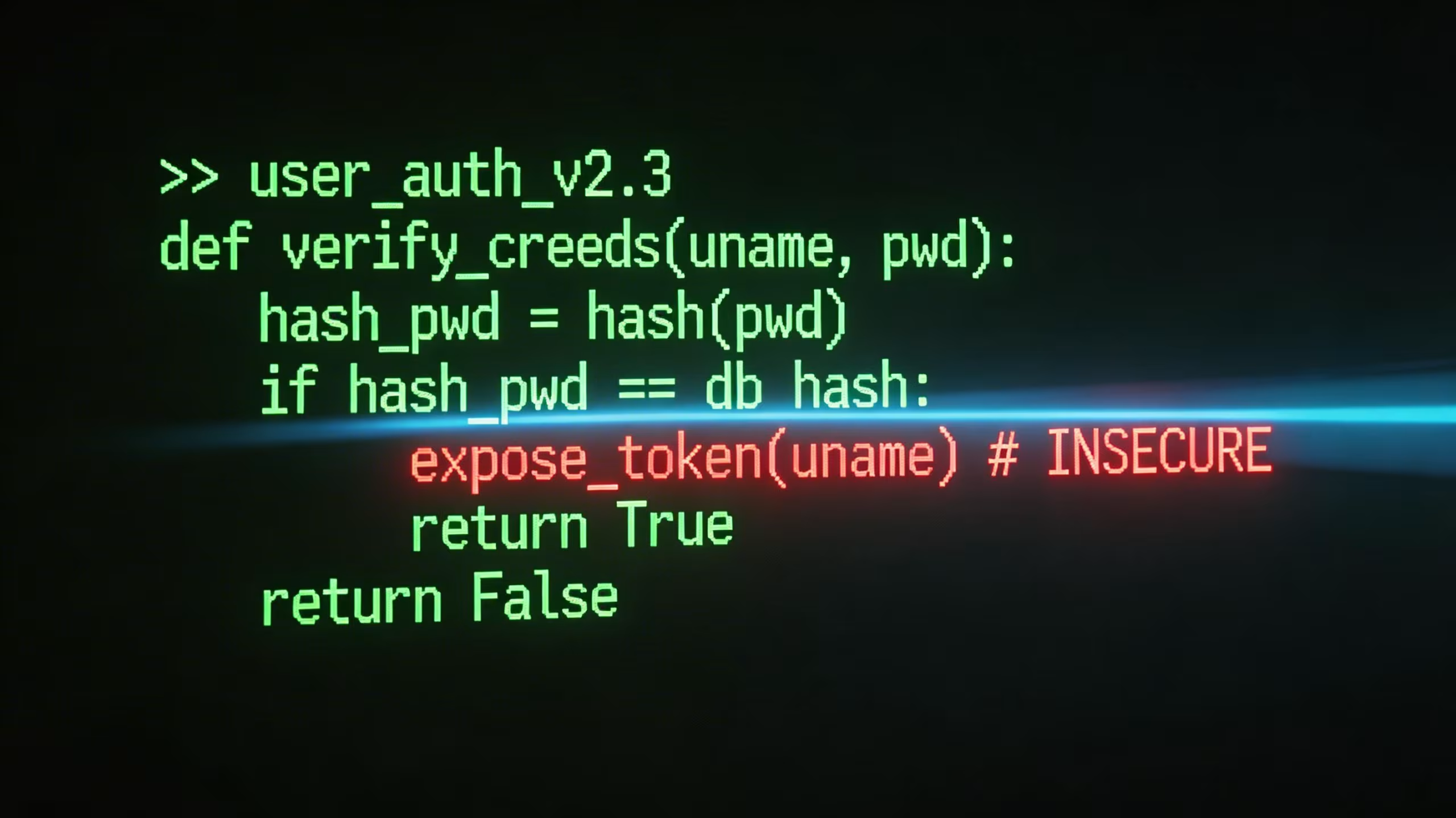

- Access Control Hatası

Yetki kontrolü eksikliği:

Nasıl çalışır:

- Admin fonksiyonları korumasız

- Herkes kritik işlem yapabilir

- Varlık çalınır veya kontrat bozulur

Korunma:

- Proper access control

- Multisig admin

- Timelock

- Integer Overflow/Underflow

Matematiksel hatalar:

Nasıl çalışır:

- Sayı sınırları aşılır

- Bakiye yanlış hesaplanır

- Token basımı veya çalınması

Korunma:

- SafeMath kütüphanesi

- Solidity 0.8+ (varsayılan koruma)

- Front-Running

İşlem önceleme:

Nasıl çalışır:

- Mempool'da işlem görülür

- Daha yüksek gas ile önce çalıştırılır

- Kurban daha kötü fiyat alır

Korunma:

- Commit-reveal şeması

- Flashbots

- Private mempool

Audit (Denetim)

Nedir?

Profesyonel güvenlik incelemesi:

- Kod analizi

- Güvenlik açığı tespiti

- Best practice kontrolü

- Rapor ve öneriler

Önde Gelen Audit Firmaları

- Certik

- OpenZeppelin

- Trail of Bits

- Halborn

- Consensys Diligence

- Peckshield

- Slowmist

Audit Raporu Okuma

Dikkat edilecekler:

- Critical/High bulgular kapatıldı mı?

- Kaç audit yapıldı?

- Ne zaman yapıldı?

- Hangi kod versiyonu?

Önemli: Audit güvenlik garantisi değil, risk azaltma aracı.

Audit Sonrası Değişiklikler

- Kod değişirse yeni audit gerekli

- Audit'siz upgrade riskli

- Sürekli güvenlik izleme önemli

Bug Bounty Programları

Nedir?

Güvenlik açığı bulanlara ödül:

- Beyaz şapka hackerları teşvik

- Açıklar etik şekilde raporlanır

- Ödül miktarı ciddi olabilir

Platformlar

- Immunefi (DeFi odaklı)

- HackerOne

- Bugcrowd

- Code4rena

Ödüller

Critical bulgu: 100.000 - 10 milyon dolar High: 10.000 - 100.000 dolar Medium: 1.000 - 10.000 dolar

Büyük protokoller yüksek ödüller sunuyor.

Güvenlik Araçları

Statik Analiz

Kod inceleme araçları:

- Slither

- Mythril

- Securify

- Manticore

Otomatik güvenlik açığı tespiti.

Fuzzing

Rastgele girdi testi:

- Echidna

- Foundry fuzzing

- Beklenmedik davranışları tespit

Formal Verification

Matematiksel doğrulama:

- Certora

- K framework

- En yüksek güvence seviyesi

- Maliyetli ve zaman alıcı

Yatırımcı Olarak Korunma

Protokol Değerlendirme

Kontrol listesi:

- Audit var mı?

- TVL büyüklüğü

- Geçmiş

- Ekip

- Bug bounty

Pratik Önlemler

- Diversifikasyon

- Sınırlı approve

- Küçük miktarla başlayın

- İzleme

- DeFi sigortası

Exploit Sonrası

Protokol Tepkisi

İyi protokoller:

- Hızlı pause/durdurma

- Şeffaf iletişim

- Post-mortem raporu

- Tazminat planı

- Güvenlik iyileştirmeleri

Kötü protokoller:

- Sessizlik

- Sorumluluk reddi

- Tekrar eden sorunlar

Kullanıcı Olarak

Exploit olduğunda:

- Pozisyonunuzu kontrol edin

- Approve'ları revoke edin

- Resmi duyuruları takip edin

- Sigorta varsa talep açın

- Topluluk aksiyonlarını izleyin

Upgradeability Riskleri

Proxy Pattern

Güncellenebilir kontratlar:

- Admin kontratı değiştirebilir

- Esneklik ama risk

- Güvenilir admin gerekli

Riskler:

- Kötü niyetli upgrade

- Hata içeren upgrade

- Merkezi kontrol

Korunma:

- Timelock (gecikme)

- Multisig admin

- Governance onayı

Güvenlik Best Practices

Geliştiriciler İçin

- Proven patterns kullanın

- Kapsamlı test yazın

- Audit yaptırın

- Bug bounty başlatın

- Timelock ekleyin

- Multisig kullanın

- Düzenli güvenlik incelemesi

Kullanıcılar İçin

- Audit'li protokoller

- Büyük TVL tercihi

- Sınırlı approve

- Diversifikasyon

- İzleme ve takip

Sonuç

Akıllı kontrat güvenliği kritik:

Yaygın exploit'ler:

- Reentrancy

- Flash loan saldırıları

- Oracle manipülasyonu

- Access control hataları

Güvenlik katmanları:

- Audit (risk azaltma)

- Bug bounty (sürekli test)

- Timelock (koruma süresi)

- Multisig (dağıtık kontrol)

Yatırımcı olarak:

- Audit'li protokoller tercih edin

- TVL ve geçmişi değerlendirin

- Sınırlı approve verin

- Diversifikasyon yapın

- DeFi sigortası düşünün

2025-2026'da:

- 861 milyon dolar kontrat kaybı

- Malicious approvals 1.51 milyar dolar

- Güvenlik hala en büyük risk

Audit güvenlik garantisi değil ama risk azaltmanın en iyi yolu. Bilinçli kullanıcı, riski anlayan ve yöneten kullanıcıdır.

Tartışmaya Katılın